La Fundación Linux ha publicado una guía de hardening de seguridad para estaciones de trabajo bastante completa y a la que merece la pena echar un vistazo. Destinada en un principio a sus administradores de sistemas -que suelen trabajar en remoto- puede resultar muy útil para todo aquel con cierta curiosidad e interés en el área de la seguridad informática.

En la guía se establecen varios niveles de severdidad desde nivel bajo hasta “paranoico” y se cubren varios ítems de seguridad tanto a nivel de hardware (SecureBoot, chips TPM, firewire, thunderbolt…) como de software (sistemas de detección de intrusiones, gestores de contraseñas, grupos de administración, cortafuegos, SELinux, Apparmor …)

Se pretende establecer a partir de los ítems a securizar una línea base de recomendaciones más que mandatoria:

…an attempt at a set of baseline recommendations to avoid most glaring security errors without introducing too much inconvenience… These guidelines are merely a basic set of core safety rules that is neither exhaustive, nor a replacement for experience, vigilance, and common sense.

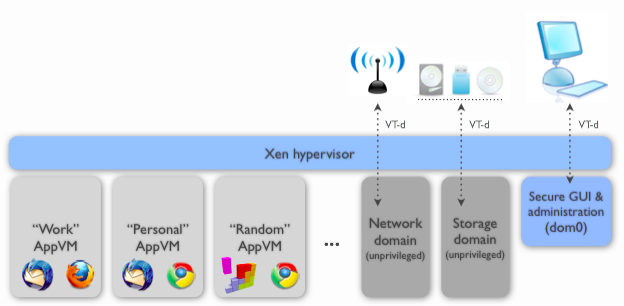

También podemos encontrar una serie de recomendaciones a modo de “buenas prácticas” a la hora de navegar, como utilizar Firefox o Chrome/Chromium con extensiones esenciales de seguridad (HTTPS Everywhere, Privacy Badge, NoScript…) o incluso separar y aislar aplicaciones en máquinas virtuales (más información en la web del proyecto Qubes OS)

Ya sabemos que no existen medidas que nos den un 100% de seguridad sino que más bien se trata de disminuir el nivel de inseguridad. El nivel de paranoia en las implementaciones ya dependerá de lo que considere necesario cada uno.